Alerte ransomware : ZCRYPTOR, le virus qui se propage via les clés USB et les disques durs externes

Wooxo, éditeur français spécialisé dans la protection et l’exploitation sécurisée du patrimoine numérique, alerte sur la propagation du rançongiciel ZCRYPTOR. Dernier né des virus de ce type, il s’attrape généralement comme ses prédécesseurs via une pièce jointe infectée attachée à un courriel et crypte les données.

Un ransomware aux allures de ver

ZCRYPTOR a la spécificité de détecter les supports amovibles de type clé USB ou disque dur externe et copie ses fichiers dans la séquence d’initialisation de ces derniers. Les fichiers sont alors modifiés et rendus invisibles à l’utilisateur.

L’infection va alors se propager et infecter de nouvelles machines lorsque l’appareil contaminé sera branché sur un nouvel ordinateur.

En ouvrant le fichier contaminé ou en connectant l’appareil infecté, le destinataire libère le rançongiciel qui va alors chiffrer le contenu de son ordinateur.

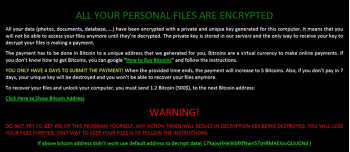

Une demande de paiement d’une rançon (généralement 1,2 bitcoins, soit environ 500€) s’affiche à l’écran au travers d’une boîte de dialogue. Le montant réclamé à la victime augmente si la somme n’est pas réglée rapidement.

Trop souvent utilisés comme support de sauvegarde dans les petites et moyennes organisations, les supports de stockage USB doivent être bannis d’une utilisation professionnelle.

A minima, les utilisateurs doivent prendre soin de désactiver la fonction autoplay des clés USB et disques durs afin de limiter la possibilité pour ZCRYPTOR d’infecter d’autres stations de travail.

Que faire en cas de survenance d’une telle attaque ?

Si un collaborateur a malencontreusement cliqué sur un lien contenu dans une pièce jointe, Wooxo recommande d’éteindre immédiatement le poste infecté et de le déconnecter du réseau.

L’idée est de bloquer le travail du parasite, et si possible sa diffusion sur le réseau.

Il est important de rechercher et de supprimer tous les messages similaires dans les messageries des utilisateurs connectés au réseau, puis de procéder à une réinstallation complète du poste infecté et à la restauration des fichiers à partir d’une sauvegarde réputée saine.

Si l’entreprise dispose d’un Plan de reprise d’activité, chaque collaborateur pourra récupérer l’ensemble de ses données après un reformatage complet du disque dur et une restauration complète des sauvegardes.

Retrouvez le Livre Blanc sur le Plan de Reprise d’Activité par Wooxo ici.